Ao usar uma solução GRC, as empresas podem lidar melhor com ameaças, identificar problemas potenciais antecipadamente e tomar medidas corretivas antes que qualquer dano seja causado. Nesse infográfico trouxemos algumas recomendações para se iniciar um processo de implantação de GRC na empresa e alguns benefícios imediatos.

Com finalidades distintas – roubo de informações ou simples oferta de produtos – na maioria das vezes a infecção de spyware ocorre sem que o usuário perceba. Nesse infográfico você entenderá como o programa funciona, os tipos mais comuns e como identificar os sinais de que está sendo observado.

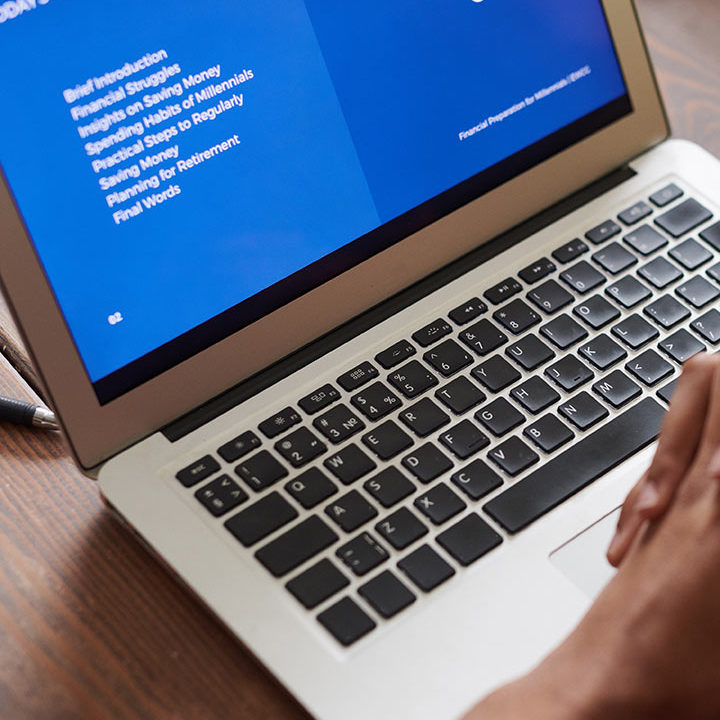

Existem botnets ruins e boas. Mas você sabe como funciona uma rete Botnet utilizada para o cibercrime, quais as consequências, como identificar se foi alvo e como se proteger? Nesse infográfico trouxemos algumas informações sobre esse tipo de ciberataque e suas consequências.

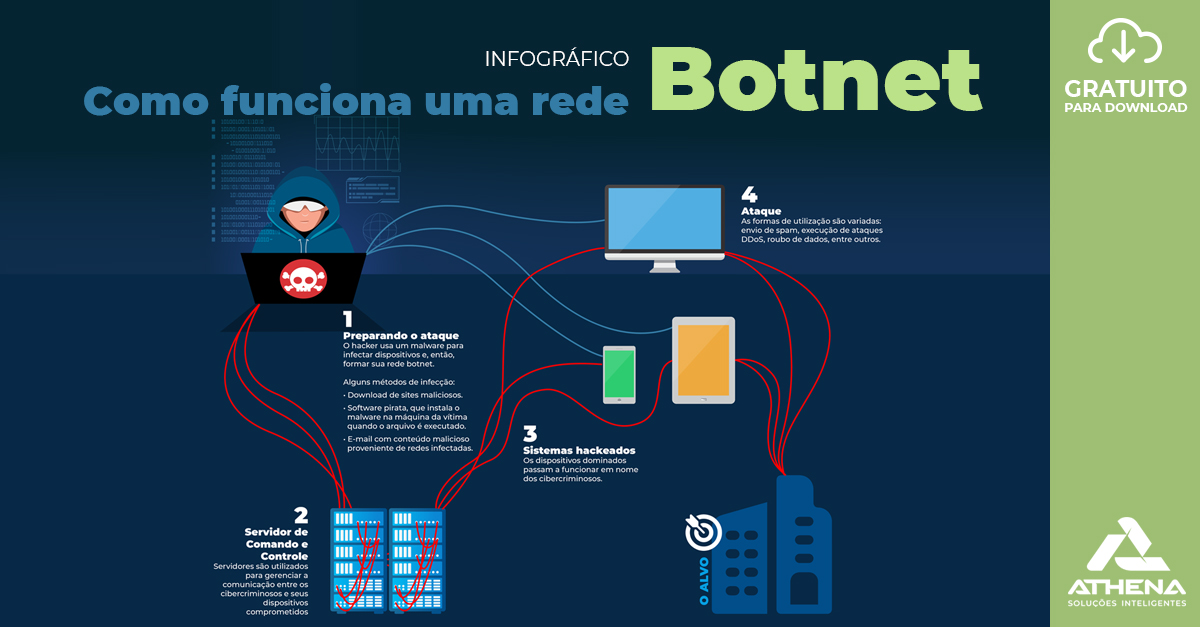

Os ataques de DDoS vêm aumentando em frequência e sofisticação, comprometendo os fluxos de receita, atrasando operações essenciais, reduzindo a produtividade e aumentando significativamente os riscos organizacionais. Nesse infográfico trouxemos informações sobre esse tipo de ciberataque e suas consequências..

O ransomware tem se tornado uma ameaça crescente no Brasil, impactando grandes corporações e lucrando significativamente com o pagamento dos resgates. Nesse infográfico trouxemos diversas informações sobre as formas de ataque e algumas dicas para aumentar sua proteção.

À medida que a tecnologia vem ganhando cada vez mais importância e desempenhando um papel relevante na realização dos Jogos Olímpicos, os ataques cibernéticos tornaram-se um perigo real. Nesse infográfico trouxemos alguns exemplos do que aconteceu nas edições passadas e dicas para não perder seus dados para o cibercrime.

A mobilidade é uma realidade para todas as pessoas e estar conectado virou uma condição necessária e obrigatória. No entanto, o wi-fi público pode ser uma armadilha. Nesse infográfico trouxemos algumas dicas valiosas de como se manter on-line e protegido, onde quer que você esteja.

Uma boa senha é aquela que podemos lembrar facilmente, mas que um hacker não consegue decifrar. Ou seja, fácil para você, complexa para ele. Nesse infográfico trouxemos algumas dicas importantes para criar uma senha forte e o que você deve fazer (e NÃO FAZER) para protegê-la.

Usado desde a década de 1990, o phishing é o tipo mais comum de golpe e até hoje faz inúmeras vítimas. Nesse infográfico você conhece todos os tipos que existem e confere algumas dicas importantes para não ser fisgado.

Você sabia que 46% dos incidentes de segurança, nas empresas, são ocasionados por usuários desatentos ou desinformados? Foi pensando nesse alto índice que desenvolvemos esse material com dicas importantes para seus colaboradores.

- 1

- 2